帮助您的组织实现IT-OT融合的四个关键步骤

IT和OT团队通常看起来像是在不同的世界。为了将真正的IT安全引入OT环境,以下是帮助组织实现IT-OT融合的四个关键步骤。

在许多工业组织中,信息技术(IT)和操作技术(OT)团队来自不同的星球。他们有不同的目标、优先级、技能、指标甚至语言。IT-OT融合,或者更好的说法是“连接的行业”,要求这些团队一起工作以实现更高效率和输出的关键业务目标,以及增强这些新连接系统的安全性。

通过IT- ot融合,以前与企业IT及其对互联网和通信应用程序(如电子邮件和云接口)的访问“气隙”或“孤岛”的系统可以利用这种企业基础设施来利用大数据分析的规模和功能。但是,伴随着这些额外的好处,IT网络中存在的风险也随之而来:勒索软件、间谍黑客攻击,更糟糕的是,可能会破坏物理进程,造成物理损坏。

董事会现在要求首席信息安全官(CISO)和首席信息官(CIO)保护这些系统,并确保它们具有与企业内其他设备相同的安全级别。因此,IT领导者正在寻求增加IT和OT的集成,以推动企业中所有端点和网络的标准化网络安全。

不幸的是,操作技术(OT/ICS)资产,如人机界面(HMI)、服务器、可编程逻辑控制器(PLC)、继电器、实时自动化控制器(RTAC)和其他智能电子设备,由于各种原因被排除在大多数组织的网络安全流程之外。这可能包括从组织边界和监管要求到IT人员缺乏OT系统技能的一切。此外,由于运营部门希望提高效率,OT/ICS团队一直面临着人员压力。

因此,许多网络安全的基本要素在OT/ICS中并不存在。库存不准确,配置和补丁数据库过时,帐户和用户访问管理没有得到很好的管理。在某种程度上,这是因为考虑到OT/ICS中资产的敏感性、独特性和嵌入式性质,自动化这些流程所需的工具尚未可用。

提供:神韵工业保护

为了将真正的IT安全引入OT环境,并实现健壮、一致的安全管理,组织可以通过以下四个关键步骤帮助IT和OT协同工作:

1.创建共享的IT-OT融合教育和意识。

IT和OT的根本差距始于对每个功能的目的和目标缺乏理解。例如,IT团队经常尝试使用传统的IT漏洞扫描器扫描OT系统,并在一致的基础上“砖砌”OT设备,而没有意识到它们造成的问题。类似地,OT团队经常会说,“我们不能打补丁”,作为一个笼统的声明,而不了解IT的安全目标或在特定时间可能修补某些资产的实际方法。

组织迈向成功的IT-OT融合的第一步是致力于联合教育和提高认识会议。通常,这可能发生在一系列的四到五个联合研讨会上,主要的OT领导者分享他们的业务流程和目标的细节,IT团队分享他们的安全目标和典型方法。这些研讨会将使两个部门发现如何相互沟通,并了解他们的目标和限制。

2.设计一个满足双方需求的IT-OT安全组织。

没有完美的企业模式。然而,组织已经成功地创建了一个联合的安全领导团队,OT领导者与IT同行一起担任高级领导职位。其他公司采用了IT安全领导,但在适用于其系统的工具、流程和标准中纳入了OT的大量投入。

企业犯的一些最大的错误是在安全领导团队中有一个象征性的OT代表,或者招聘一两个有OT经验的中层人员作为OT代表加入团队。在几乎每一种情况下,这都以OT代表被纳入IT组织并具有有限的影响而告终。最成功的公司会指派一位关键的、资深的、真正受人尊敬的OT领导,并在整个安全组织中赋予他们真正的权威。

3.建立OT系统管理程序。

OT系统管理(OTSM)是关键强大的OT安全程序.它包括以下要素:

- 资产盘点管理

- 生命周期管理,包括定义系统需求以实现预期的物理系统结果,建立规范以确保可靠性和安全性,供应链管理和控制这些系统,以及过时组件的更换

- 配置管理

- 补丁和漏洞管理

- 网络与系统设计

- 用户和帐户管理

- 日志和性能监控的可靠性和安全性

- 事故和故障响应

- 备份和恢复。

IT通常认为这些基本组件是理所当然的,因为多年来它们一直是IT系统管理(ITSM)的核心部分。但在加时赛中,大多数任务都不是在一致的基础上完成的。因此,OT缺乏构建IT安全的基础。组织通常希望在了解网络上的资产、系统上的用户等之前跳到威胁检测或微分割。

通过建立OTSM基础IT和OT团队可以从类似的资产管理基础上开始有效地一起工作。

一个健壮的OTSM程序会带来许多其他关键好处,包括:

- 网络中所有硬件和软件的清晰度,以确保快速识别漏洞

- 正确更新和配置系统,减少攻击的表面积

- 高效地更新系统,以实现关键操作任务的自动化

- 跨IT和OT的一致报告和监控,以简化进度报告

- 更有效和先进的安全控制,因为它们具有适当的可见性和对底层端点和网络信息的访问。

4.技能发展

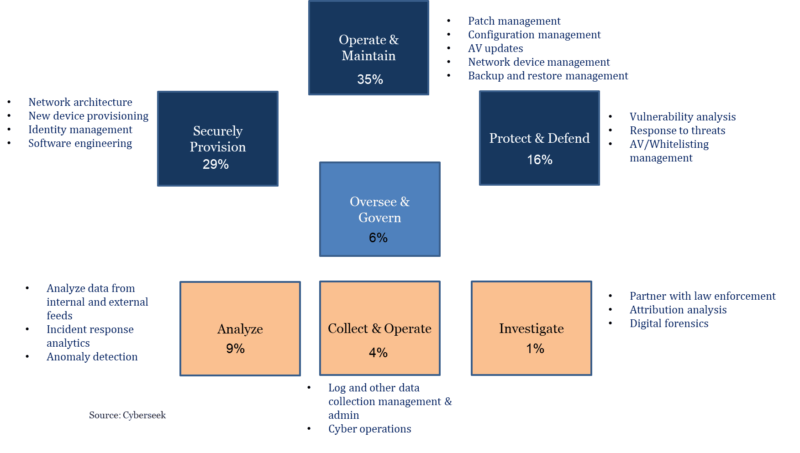

为了真正实现IT-OT融合,企业需要构建OT领域的关键安全管理技能。在IT行业,几乎所有的系统管理任务都可以集中完成。然而,在OT中,在执行补丁或配置管理等安全功能之前,独特且敏感的流程可能需要本地OT知识。因此,围绕传统操作系统设备和网络设备以及一系列嵌入式操作设备上的关键OTSM概念(如补丁、配置管理、密码管理等)进行人力开发将是必要的。人们当然可以称赞围绕网络安全分析、调查、威胁搜索等提供的重要培训,但需要同样多的关注其他70%的网络安全,包括系统管理的基本要素。

组织需要坚持这四个关键步骤:建立意识、设计正确的组织、建立OTSM和培养正确的技能,以便让IT和OT团队有效地协同工作,并推动两个部门的真正安全能力。

- - - - - -神韵工业是CFE Media的内容合作伙伴。来看看约翰·利文斯顿是怎么说的日益严重的工业网络安全威胁而且对太阳风公司和奥德斯玛公司的网络攻击在工业网络安全脉搏专家访谈系列.

原始内容可以在www.industrialcybersecuritypulse.com.

您是否具有本内容中提到的主题的经验和专业知识?你应该考虑为我们的CFE媒体编辑团队做出贡献,并获得你和你的公司应得的认可。点击在这里开始这个过程。